El algoritmo de cifrado de datos triple se utilizó ampliamente en muchas industrias y en muchos protocolos de red populares para cifrar datos en reposo y en movimiento. NIST desaprobó el algoritmo en 2018 y no permitió su uso después de 2023.

¿Qué es Triple DES?

El Estándar de cifrado de datos El algoritmo en el que se basa Triple DES se publicó por primera vez en 1975. DES es una clave simétrica. cifrado de bloque. Los cifrados de bloques de claves simétricas procesan bloques de tamaño fijo simultáneamente utilizando la misma clave para cifrar los datos. El tamaño de bloque de un cifrado se refiere a la cantidad de bits que se procesan juntos.

El algoritmo DES original especificaba el uso de claves de 56 bits. A medida que avanzó la informática, esta protección resultó ineficaz contra ciertos ataques. El algoritmo fue retirado en 2005.

En 1998, se introdujo el algoritmo de cifrado de datos triple, comúnmente conocido como Triple DES, TDEA y 3DES. Aplica el algoritmo de cifrado DES tres veces a cada bloque de datos para lograr una longitud de clave más efectiva.

Una breve historia de DES y Triple DES

A principios de la década de 1970, la Oficina Nacional de Estándares (ahora NIST) identificó la necesidad de un estándar gubernamental para cifrar información confidencial y no clasificada. Las primeras propuestas para el nuevo DES no se consideraron aceptables. Luego, IBM Corporation presentó un cifrado de bloque llamado Lucifer en 1974. Después de consultar con la Agencia de Seguridad Nacional (NSA), se aprobó una versión modificada como Estándar Federal de Procesamiento de Información en 1976 y se publicó el 15 de enero de 1977 como FIPS PUB 46. Se autorizó su uso en todos los datos no clasificados.

Los cambios más notables entre el algoritmo aprobado y el cifrado original de Lucifer fueron un tamaño de clave reducido (de 128 bits a 56 bits) y cajas de sustitución (cajas S) diseñadas bajo condiciones clasificadas. Una S-box es el componente del algoritmo que realiza la sustitución.

Muchos expertos sintieron que el tamaño de clave más pequeño hacía que DES fuera más vulnerable a ataques de fuerza bruta y que la NSA de alguna manera había introducido una puerta trasera en el algoritmo para permitir a la agencia descifrar datos cifrados por DES sin necesidad de conocer la clave de cifrado. Trece años más tarde se descubrió que las S-box estaban a salvo de un ataque conocido como criptoanálisis diferencialque no se descubrió públicamente hasta 1990. Esto sugiere que la NSA ya estaba al tanto de este ataque en 1977.

A pesar de estas críticas, DES se adoptó rápidamente y provocó un aumento espectacular en el estudio y desarrollo de algoritmos de cifrado. Fue reafirmado como estándar en 1983, 1988 y 1993.

Sin embargo, debido al poder de procesamiento cada vez mayor de las computadoras, DES se volvió vulnerable a ataques de fuerza bruta. Aunque un espacio de claves de 56 bits equivale a aproximadamente 72 mil billones de posibilidades, esto ya no proporciona los niveles de seguridad necesarios. El algoritmo fue retirado en 2005.

Para evitar la necesidad de diseñar un cifrado completamente nuevo y hacer que el reemplazo de DES sea relativamente sencillo, la especificación Triple DES, FIPS PUB 46-3fue publicado en 1999. A partir del 1 de enero de 2024 corrió la misma suerte que su antecesor.

El proceso de cifrado Triple DES

Triple DES opera en tres pasos: Cifrar-Descifrar-Cifrar (EDE). Funciona tomando tres claves de 56 bits (K1, K2 y K3) conocidas como paquete de claves y cifrar primero con K1, descifrar a continuación con K2 y cifrar por última vez con K3. Existe una versión Triple DES de dos claves, donde el mismo algoritmo se ejecuta tres veces pero se usa K1 para el primer y último paso. Esta variante de dos claves se retiró en 2015.

El algoritmo se ejecuta tres veces porque no se puede utilizar el cifrado doble. Una clase de ataques llamados ataques de encuentro en el medio cifre desde un extremo, descifre desde el otro y busque colisiones: claves que producen la misma respuesta en cualquier dirección. Con suficiente memoria, Double DES (o cualquier otro cifrado ejecutado dos veces) sólo sería dos veces más potente que el cifrado base. En otras palabras, el cifrado doble sólo sería tan fuerte como el mismo cifrado ejecutado una vez pero con una clave un poco más larga.

Pero eso no es todo: si el cifrado forma un grupo, entonces cifrar dos veces con dos claves equivale a cifrar una vez con alguna otra clave. No es trivial saber cuál es esa otra clave, pero sí significa que un ataque de fuerza bruta encontraría esa tercera clave al probar todas las claves individuales posibles. Entonces, si el cifrado es un grupo, entonces el cifrado múltiple es una pérdida de tiempo.

Un grupo es una relación entre un conjunto y un operador. Si se comportan más o menos como lo hacen los números enteros con la suma, forman un grupo. Si sigues cifrando un bloque y hace un circuito completo sobre el conjunto de bloques posibles, eso también forma un grupo.

DES no es un grupo. DES, sin embargo, tiene características estructurales conocidas que hacen que la gente diga que no es fuertemente no un grupo; en otras palabras, podría ser un grupo. Por ejemplo, existen bucles conocidos en DES donde, si sigue cifrando con la misma clave, se ejecuta en un bucle largo.

Modos de cifrado triple DES

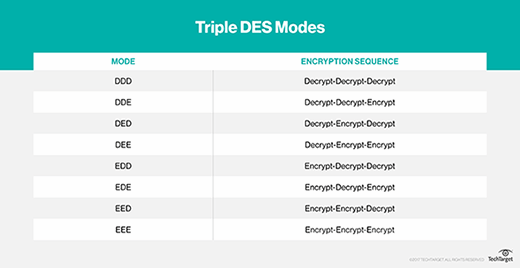

Con Triple DES, cada una de las tres rondas se puede ejecutar en cualquier dirección (cifrar o descifrar) utilizando el algoritmo DES. Esto da como resultado ocho modos posibles diferentes para Triple DES.

Esas características estructurales son la razón por la que no querrías usar el modo EEE o DDD si hubiera una mejor opción, del mismo modo que no querrías usar EED, DEE, DDE o EDD. Debido a la débil no agrupación de DES, las composiciones EDE o DED funcionan mejor. Además, EDE tiene más sentido. Si usa DED, debe explicar por qué Triple DES comienza con el descifrado.

La fuerza de Triple DES: Por qué fue rechazado

La fuerza de seguridad de un algoritmo o sistema criptográfico se especifica en bits y es la cantidad de trabajo esperada (es decir, el logaritmo de base 2 de las operaciones numéricas) para criptoanalizarlo y descifrarlo.

Si se requieren 2N operaciones de ejecución del algoritmo para romper un algoritmo criptográfico y revelar el texto sin formato original, la fuerza de seguridad del algoritmo es N bits. La política del NIST asigna valores de fuerza específicos del conjunto (por ejemplo, 80, 112, 128, 192 y 256) y para cifrados simétricos. El valor suele ser igual al tamaño de la clave del cifrado, lo que equivale a la complejidad de un ataque de fuerza bruta. Un algoritmo criptográfico se considera defectuoso cuando se descubre que un ataque tiene un nivel de seguridad inferior al anunciado, aunque no todos los ataques son necesariamente prácticos.

Cuando se utiliza Triple DES con tres claves independientes, a veces denominadas 3TDEA, tiene una longitud de clave de 168 bits (3 claves DES de 56 bits = 168 bits de clave independientes). Sin embargo, debido a los ataques de encuentro en el medio, la seguridad efectiva que proporciona 3TDEA es de sólo 112 bits. Además, el pequeño tamaño del bloque de 64 bits lo hace vulnerable a ataques de colisión de bloques cuando se usa para cifrar grandes cantidades de datos con la misma clave, como una sesión HTTPS.

En 2016, los investigadores explotaron con éxito el tamaño de bloque corto de Triple DES (CVE-2016-2183) en varios protocolos del mundo real utilizando un ataque de cumpleaños llamado dulce32. Como resultado, NIST restringió el uso de Triple DES en 2017 a 8 MB de datos usando un solo paquete de claves. Esto significaba que ya no se podía utilizar de manera efectiva para TLS, IPsec o cifrado de archivos grandes.

En 2018, NIST publicó una guía según la cual, después de un período de consulta pública, Triple DES quedaría obsoleto para todas las aplicaciones nuevas (es decir, podría usarse, pero se debe aceptar el riesgo) y su uso no se permitiría (es decir, ya no se permitiría para el uso indicado) después de 2023.

¿Qué ha sustituido al Triple DES?

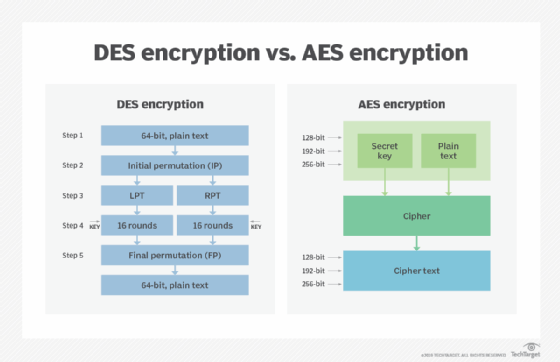

NIST comenzó una búsqueda de algoritmos de reemplazo de DES en 1997. En 2000, Advanced Encryption Standard (AES) fue elegido entre 15 candidaturas de todo el mundo en un concurso abierto. AES es matemáticamente más eficiente y significativamente más rápido que Triple DES, por lo que es ideal para aplicaciones, firmware y hardware que requieren baja latencia o alto rendimiento.

AES es el primer cifrado abierto y de acceso público aprobado por la NSA para información ultrasecreta. Rápidamente se convirtió en el estándar mundial de cifrado de facto.

AES consta de tres cifrados de bloque: AES-128, AES-192 y AES-256, y tanto las implementaciones de software como de hardware se consideran eficientes. Cada cifrado tiene un tamaño de bloque de 128 bits, con tamaños de clave de 128, 192 y 256 bits, respectivamente, lo que lo hace exponencialmente más fuerte que la clave de 56 bits de DES. Hay 10 rondas para claves de 128 bits, 12 rondas para claves de 192 bits y 14 rondas para claves de 256 bits. Una ronda consta de varios pasos de procesamiento que convierten el texto sin formato de entrada en la salida final de texto cifrado.

Los expertos en seguridad consideran que AES es seguro contra ataques de fuerza bruta, y todas las longitudes de clave se consideran suficientes para proteger información clasificada hasta el nivel secreto, con información ultrasecreta que requiere 192 o 256 longitudes de clave.

Publicado como FIPS 197 estándar en 2001, AES originalmente estaba destinado a ser una alternativa a Triple DES hasta 2030 para darles a todos suficiente tiempo para realizar la transición a AES. Como se mencionó, el NIST retiró esta guía y no permitió Triple DES después del 1 de enero de 2024, aunque su uso todavía está permitido para el descifrado, el ajuste de claves y la verificación de MAC de datos ya protegidos.

Nota del editor: Este artículo se actualizó en septiembre de 2025 para mejorar la experiencia del lector.

Michael Cobb, CISSP-ISSAP, es un reconocido autor sobre seguridad con más de 20 años de experiencia en la industria de TI.

Resumen del contenido sobre Triple DES y su historia

Introducción al Triple DES

El algoritmo de cifrado Triple DES (3DES) se utilizó ampliamente en múltiples industrias para asegurar datos tanto en reposo como en movimiento. Sin embargo, el NIST desaprobó este algoritmo en 2018 y prohibió su uso a partir de 2023.

¿Qué es Triple DES?

Triple DES es una versión mejorada del Estándar de Cifrado de Datos (DES), originalmente publicado en 1975. DES es un algoritmo de cifrado simétrico que utiliza claves de 56 bits y opera sobre bloques de datos de tamaño fijo. A medida que avanzaron las capacidades computacionales, la seguridad de DES se vio comprometida, lo que llevó a su desuso en 2005. En 1998, se introdujo Triple DES, que aplica el algoritmo DES tres veces a cada bloque de datos, lo que teóricamente aumenta su longitud y efectividad de la clave.

Breve historia de DES y Triple DES

A inicios de la década de 1970, el NIST reconoció la necesidad de un estándar de cifrado. IBM presentó un algoritmo llamado Lucifer, que fue adaptado y aprobado como DES en 1976 con un tamaño de clave reducido a 56 bits. A pesar de que DES fue rápidamente adoptado, sus vulnerabilidades a ataques de fuerza bruta se hicieron evidentes con el tiempo. En 1999, como un intento de solucionar estas debilidades sin desarrollar un nuevo algoritmo, se publicó la especificación de Triple DES. A partir de 2024, esta también fue retirada del uso.

Proceso de cifrado de Triple DES

Triple DES opera en tres pasos: Cifrar-Descifrar-Cifrar (EDE). Utiliza tres claves de 56 bits y puede funcionar en variantes de dos claves, pero esta última fue eliminada en 2015. El cifrado triple es necesario debido a que el doble cifrado puede ser vulnerable a ataques específicos.

Modos de cifrado Triple DES

Triple DES admite ocho modos de operación diferentes, lo que le da flexibilidad. Sin embargo, algunos modos son menos seguros debido a las características estructurales de DES. Por ejemplo, el modo EDE es preferido debido a su seguridad.

¿Por qué fue rechazado Triple DES?

La fuerza de seguridad de un sistema criptográfico se mide en bits, que indican la dificultad de criptoanalizarlo. Aunque Triple DES puede usar hasta 168 bits de clave, su seguridad efectiva se reduce a 112 bits debido a posibles ataques. En 2016, se desvelaron vulnerabilidades en protocolos reales utilizando un ataque conocido como "Sweet32". En 2018, NIST emitió una directiva que desaconsejaba el uso de Triple DES, prohibiéndolo completamente a partir de 2023.

Sustitución de Triple DES

NIST comenzó a buscar un reemplazo para DES en 1997, finalmente eligiendo el Estándar de Cifrado Avanzado (AES) en 2000. AES es más rápido y eficiente tanto en software como en hardware. Consiste en tres tamaños de cifrado (AES-128, AES-192 y AES-256) y se considera seguro contra ataques de fuerza bruta. Publicado como FIPS 197 en 2001, AES se convirtió en el estándar mundial, siendo la alternativa recomendada a Triple DES.

Conclusión

Dado el creciente poder de procesamiento y las vulnerabilidades encontradas en Triple DES, su desuso es esencial para garantizar la seguridad de los datos. AES es la alternativa moderna y aceptada, ofreciendo un robusto marco de cifrado optimizado para el uso contemporáneo.