Google está demandando a más de dos docenas de personas no identificadas presuntamente involucradas en la venta de un popular servicio de phishing móvil con sede en China que ayuda a los estafadores a hacerse pasar por cientos de marcas confiables, lanzar mensajes de texto engañosos y convertir datos de tarjetas de pago phishing en billeteras móviles de Apple y Google.

En una demanda Presentada en el Distrito Sur de Nueva York el 12 de noviembre, Google presentó una demanda para desenmascarar e interrumpir a 25 acusados de “John Doe” presuntamente vinculados a la venta de Faroun sofisticado kit de phishing que simplifica incluso a los principiantes el robo de datos de tarjetas de pago de usuarios de dispositivos móviles. Google dijo que Lighthouse ha dañado a más de un millón de víctimas en 120 países.

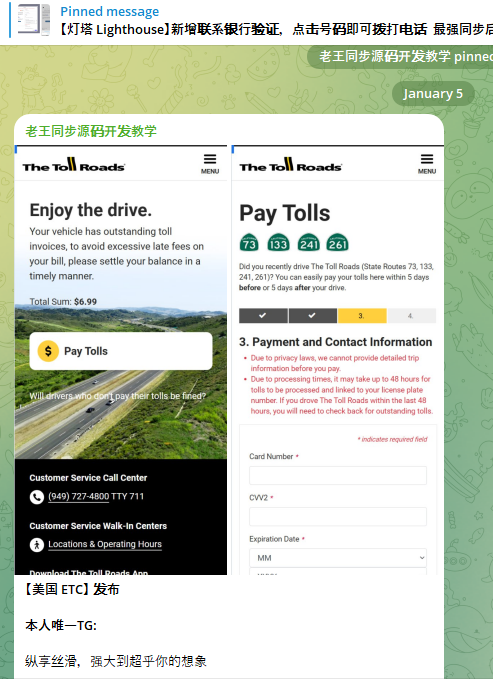

Un componente del kit de phishing chino que Lighthouse creó para dirigirse a los clientes de The Toll Roads, que se refiere a varias rutas estatales a través del condado de Orange, California.

Lighthouse es una de varias prolíficas operaciones de phishing como servicio conocidas como «Tríada aplastante”, y colectivamente son responsables de enviar Millones de mensajes de texto que falsifican al Servicio Postal de EE.UU. para supuestamente cobrar alguna tarifa de entrega pendiente, o que pretenden ser un operador de autopistas de peaje local advirtiendo sobre una tarifa de peaje morosa. Más recientemente, Lighthouse se ha utilizado para falsificar sitios web de comercio electrónico, instituciones financieras y firmas de corretaje.

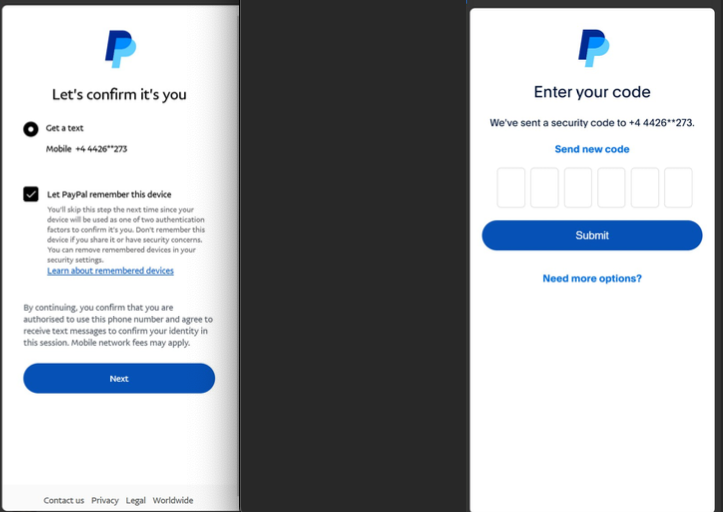

Independientemente del mensaje de texto utilizado o de la marca utilizada, la estafa básica sigue siendo la misma: después de que el visitante ingresa su información de pago, el sitio de phishing intentará automáticamente registrar la tarjeta como una billetera móvil de Apple o Google. Luego, el sitio de phishing le dice al visitante que su banco verificará la transacción enviando un código único que debe ingresarse en la página de pago antes de que se pueda completar la transacción.

Si el destinatario proporciona ese código único, los estafadores pueden vincular los datos de la tarjeta de la víctima a una billetera móvil en un dispositivo que ellos controlan. Los investigadores dicen que los estafadores generalmente cargan varias billeteras robadas en cada dispositivo móvil y esperan entre 7 y 10 días después de la inscripción antes de vender los teléfonos o usarlos para cometer fraude.

Google calificó la escala de los ataques de phishing de Lighthouse como «asombrosa». A Informe de mayo de 2025 de Empuje silencioso descubrió que los dominios utilizados por Smishing Triad se rotan con frecuencia, con aproximadamente 25.000 dominios de phishing activos durante cualquier período de 8 días.

La demanda de Google alega que los proveedores de Lighthouse violaron las marcas registradas de la compañía al incluir los logotipos de Google en innumerables sitios web de phishing. La denuncia dice que Lighthouse ofrece más de 600 plantillas para sitios web de phishing de más de 400 entidades, y que los logotipos de Google aparecían en al menos una cuarta parte de esas plantillas.

Google también está detrás de Lighthouse bajo el Ley de organizaciones corruptas e influenciadas por mafiosos (RICO)diciendo que la empresa de phishing Lighthouse abarca varios grupos de actores de amenazas conectados que trabajan juntos para diseñar e implementar esquemas criminales complejos dirigidos al público en general.

Según Google, esos equipos de actores de amenazas incluyen un «grupo de desarrolladores» que proporciona el software y las plantillas de phishing; un «grupo de intermediarios de datos» que proporciona una lista de objetivos; un «grupo de spam” que proporciona las herramientas para enviar mensajes de texto fraudulentos en volumen; un “grupo de robo”, encargado de monetizar la información phishing; y un “grupo administrativo”, que administra sus canales de soporte de Telegram y grupos de discusión diseñados para facilitar la colaboración y reclutar nuevos miembros.

«Si bien diferentes miembros de la Empresa pueden desempeñar diferentes roles en los Esquemas, todos colaboran para ejecutar ataques de phishing que se basan en el software Lighthouse», alega la denuncia de Google. «Ninguno de los esquemas de la empresa puede generar ingresos sin la colaboración y cooperación entre los miembros de la empresa. Todos los grupos de actores de amenazas están conectados entre sí a través de vínculos comerciales históricos y actuales, incluso a través del uso de Lighthouse y la comunidad en línea que respalda su uso, que existe en los canales de YouTube y Telegram».

El informe de mayo de Silent Push observó que Smishing Triad se jacta de tener “más de 300 empleados de recepción en todo el mundo” involucrados en Lighthouse, personal que se utiliza principalmente para respaldar diversos aspectos de los esquemas de fraude y retiro de efectivo del grupo.

Una imagen compartida por un grupo de phishing por SMS muestra un panel de teléfonos móviles responsables del envío masivo de mensajes de phishing. Estos paneles requieren un operador en vivo porque los códigos de un solo uso que comparten las víctimas de phishing deben usarse rápidamente, ya que generalmente caducan en unos minutos.

Google alega que, además de difundir mensajes de texto que falsifican marcas conocidas, Lighthouse facilita a los clientes la creación masiva de sitios web de comercio electrónico falsos que se anuncian mediante cuentas de Google Ads (y se pagan con tarjetas de crédito robadas). Estos comerciantes falsos recopilan información de la tarjeta de pago al momento de pagar y luego solicitan al cliente que espere y comparta un código único enviado desde su institución financiera.

Una vez más, el banco envía ese código de un solo uso porque el sitio de comercio electrónico falso acaba de intentar registrar los datos de la tarjeta de pago de la víctima en una billetera móvil. Cuando la víctima comprende que probablemente nunca recibirá el artículo que acaba de comprar en la tienda de comercio electrónico falsa, los estafadores ya han gastado cientos de dólares en cargos fraudulentos, a menudo en tiendas de electrónica o joyerías de alta gama.

Ford Merril trabaja en investigación de seguridad en SecAlliancea Grupo de seguridad CSIS empresa, y ha estado rastreando grupos chinos de phishing por SMS durante varios años. Merrill dijo que muchos clientes de Lighthouse ahora están utilizando el kit de phishing para crear sitios web de comercio electrónico falsos que se anuncian en las plataformas Google y Meta.

«Encuentras esta tienda buscando un producto en particular en línea o lo que sea, y crees que estás obteniendo una buena oferta», dijo Merrill. «Pero, por supuesto, nunca recibes el producto y harán phishing con ese código único al momento de pagar».

Merrill dijo que algunas de las plantillas de phishing incluyen botones de pago para servicios como PayPaly que las víctimas que opten por pagar a través de PayPal también pueden ver secuestradas sus cuentas de PayPal.

Un sitio de comercio electrónico falso de Smishing Triad que falsifica PayPal en un dispositivo móvil.

«La principal ventaja del sitio de comercio electrónico falso es que no requiere que envíen mensajes engañosos», dijo Merrill, señalando que los sitios de proveedores falsos tienen más poder de permanencia que los sitios de phishing tradicionales porque les lleva mucho más tiempo ser marcados como fraude.

Merrill dijo que la acción legal de Google puede interrumpir temporalmente a los operadores de Lighthouse y podría facilitar que las autoridades federales de EE.UU. presenten cargos penales contra el grupo. Pero dijo que el mercado chino de phishing móvil es tan lucrativo en este momento que es difícil imaginar que un servicio de phishing popular apague las luces voluntariamente.

Merrill dijo que la demanda de Google también puede ayudar a sentar las bases para futuras acciones disruptivas contra Lighthouse y otras entidades de phishing como servicio que operan casi en su totalidad en redes chinas. Según Silent Push, la mayoría de los sitios de phishing creados con estos kits se encuentran en dos empresas de hosting chinas: Tencent (AS132203) y Alibaba (AS45102).

«Una vez que Google tenga una sentencia en rebeldía contra los chicos de Lighthouse en la corte, en teoría podrían usar eso para ir a Alibaba y Tencent y decir: ‘Estos tipos han sido declarados culpables, aquí están sus dominios y direcciones IP, queremos que los cierren o los incluiremos en el caso'».

Si Google puede ejercer ese tipo de presión legal de manera constante a lo largo del tiempo, dijo Merrill, podrían lograr aumentar los costos para los phishers e interrumpir con mayor frecuencia sus operaciones.

«Si tomamos a todos estos desarrolladores chinos de kits de phishing, tengo que creer que hay decenas de miles de personas de habla china involucradas», dijo. «Los chicos de Lighthouse probablemente quemarán sus canales de Telegram y desaparecerán por un tiempo. Podrían llamarlo de otra manera o remodelar su servicio por completo. Pero no creo ni por un minuto que vayan a cerrar sus negocios y marcharse para siempre».

Google ha presentado una demanda en contra de más de dos docenas de personas no identificadas que presuntamente están involucradas en la venta de un servicio de phishing móvil con sede en China. El servicio, conocido como Lighthouse, permite a los estafadores hacerse pasar por cientos de marcas confiables, lanzar mensajes de texto engañosos y convertir datos de tarjetas de pago phishing en billeteras móviles de Apple y Google.

La demanda, presentada en el Distrito Sur de Nueva York, busca desenmascarar e interrumpir a los 25 acusados, que se cree que están vinculados a la venta de Lighthouse. Google afirma que Lighthouse ha dañado a más de un millón de víctimas en 120 países.

Lighthouse es un kit de phishing que simplifica el robo de datos de tarjetas de pago de usuarios de dispositivos móviles. El kit incluye plantillas para sitios web de phishing que se asemejan a los de marcas conocidas, como el Servicio Postal de EE.UU. o operadores de autopistas de peaje locales. Una vez que el visitante ingresa su información de pago, el sitio de phishing intentará registrar la tarjeta como una billetera móvil de Apple o Google.

La estafa básica sigue siendo la misma: después de que el visitante ingresa su información de pago, el sitio de phishing le pide que ingrese un código único enviado por su banco para verificar la transacción. Si el destinatario proporciona ese código único, los estafadores pueden vincular los datos de la tarjeta de la víctima a una billetera móvil en un dispositivo que ellos controlan.

Google calificó la escala de los ataques de phishing de Lighthouse como «asombrosa». Un informe de mayo de 2025 de Silent Push descubrió que los dominios utilizados por Smishing Triad, el grupo detrás de Lighthouse, se rotan con frecuencia, con aproximadamente 25.000 dominios de phishing activos durante cualquier período de 8 días.

La demanda de Google alega que los proveedores de Lighthouse violaron las marcas registradas de la compañía al incluir los logotipos de Google en innumerables sitios web de phishing. La denuncia dice que Lighthouse ofrece más de 600 plantillas para sitios web de phishing de más de 400 entidades, y que los logotipos de Google aparecían en al menos una cuarta parte de esas plantillas.

Google también está detrás de Lighthouse bajo la Ley de organizaciones corruptas e influenciadas por mafiosos (RICO), diciendo que la empresa de phishing Lighthouse abarca varios grupos de actores de amenazas conectados que trabajan juntos para diseñar e implementar esquemas criminales complejos dirigidos al público en general.

Según Google, esos equipos de actores de amenazas incluyen un «grupo de desarrolladores» que proporciona el software y las plantillas de phishing; un «grupo de intermediarios de datos» que proporciona una lista de objetivos; un «grupo de spam» que proporciona las herramientas para enviar mensajes de texto fraudulentos en volumen; un “grupo de robo”, encargado de monetizar la información phishing; y un “grupo administrativo”, que administra sus canales de soporte de Telegram y grupos de discusión diseñados para facilitar la colaboración y reclutar nuevos miembros.

El informe de mayo de Silent Push observó que Smishing Triad se jacta de tener “más de 300 empleados de recepción en todo el mundo” involucrados en Lighthouse, personal que se utiliza principalmente para respaldar diversos aspectos de los esquemas de fraude y retiro de efectivo del grupo.

Google alega que, además de difundir mensajes de texto que falsifican marcas conocidas, Lighthouse facilita a los clientes la creación masiva de sitios web de comercio electrónico falsos que se anuncian mediante cuentas de Google Ads (y se pagan con tarjetas de crédito robadas). Estos comerciantes falsos recopilan información de la tarjeta de pago al momento de pagar y luego solicitan al cliente que espere y comparta un código único enviado desde su institución financiera.

Un experto en seguridad, Ford Merril, que ha estado rastreando grupos chinos de phishing por SMS durante varios años, dijo que muchos clientes de Lighthouse ahora están utilizando el kit de phishing para crear sitios web de comercio electrónico falsos que se anuncian en las plataformas Google y Meta.

Merril dijo que la acción legal de Google puede interrumpir temporalmente a los operadores de Lighthouse y podría facilitar que las autoridades federales de EE.UU. presenten cargos penales contra el grupo. Sin embargo, dijo que el mercado chino de phishing móvil es tan lucrativo en este momento que es difícil imaginar que un servicio de phishing popular apague las luces voluntariamente.

La demanda de Google también puede ayudar a sentar las bases para futuras acciones disruptivas contra Lighthouse y otras entidades de phishing como servicio que operan casi en su totalidad en redes chinas. Según Silent Push, la mayoría de los sitios de phishing creados con estos kits se encuentran en dos empresas de hosting chinas: Tencent y Alibaba.

En resumen, Google ha presentado una demanda en contra de los operadores de Lighthouse, un servicio de phishing móvil con sede en China que ha dañado a más de un millón de víctimas en 120 países. La demanda busca desenmascarar e interrumpir a los acusados y puede sentar las bases para futuras acciones disruptivas contra Lighthouse y otras entidades de phishing como servicio que operan en redes chinas.