Un prolífico grupo cibercriminal que se autodenomina “Cazadores dispersos de LAPSUS$» ha dominado los titulares este año por robar regularmente datos y extorsionar públicamente en masa a docenas de grandes corporaciones. Pero las tornas parecen haber cambiado un poco para «Rey», el apodo elegido por el operador técnico y rostro público del grupo de hackers: a principios de esta semana, Rey confirmó su identidad en la vida real y aceptó una entrevista después de que KrebsOnSecurity lo localizó y contactó a su padre.

Se cree que Scattered LAPSUS$ Hunters (SLSH) es una fusión de tres grupos de hackers: Araña dispersa, LAPSUS$ y cazadoresbrillantes. Los miembros de estas pandillas provienen de muchos de los mismos canales de chat en la red. Comuna comunidad cibercriminal mayoritariamente de habla inglesa que opera a través de un océano de servidores de Telegram y Discord.

En mayo de 2025, los miembros de SLSH lanzaron una campaña de ingeniería social que utilizó phishing de voz para engañar a los objetivos para que conectaran una aplicación maliciosa al portal Salesforce de su organización. Posteriormente, el grupo lanzó un portal de filtración de datos que amenazaba con publicar los datos internos de tres docenas de empresas a las que supuestamente les habían robado datos de Salesforce, incluidas toyota, Fedex, Disney/Huluy Unión Postal Universal.

El nuevo sitio web de extorsión vinculado a ShinyHunters, que amenaza con publicar datos robados a menos que Salesforce o las empresas víctimas individuales acepten pagar un rescate.

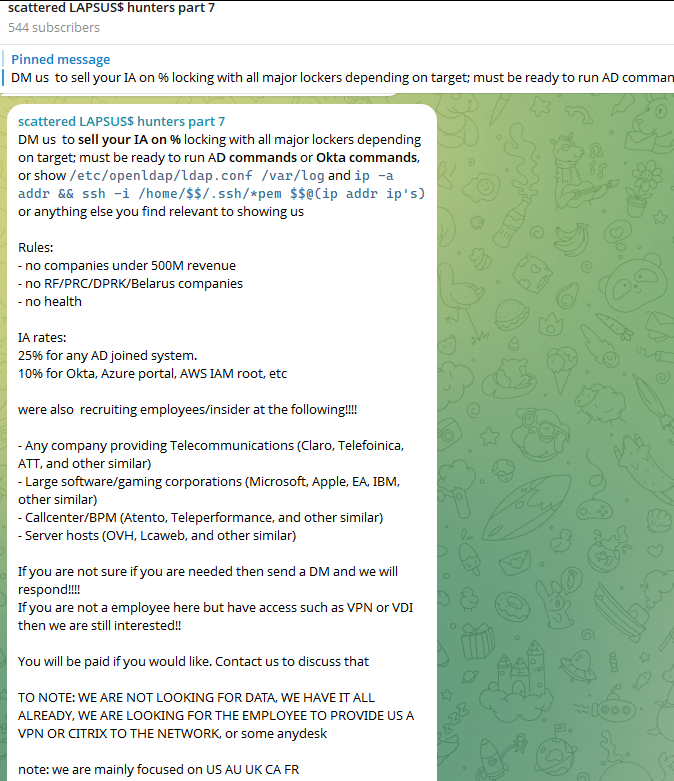

La semana pasada, el canal SLSH Telegram presentó una oferta para reclutar y recompensar a «iniciados», empleados de grandes empresas que aceptan compartir el acceso interno a la red de su empleador a cambio de una parte del pago del rescate que finalmente pague la empresa víctima.

SLSH ha solicitado acceso interno anteriormente, pero su último llamado para empleados descontentos comenzó a circular en las redes sociales al mismo tiempo que se supo que la empresa de ciberseguridad Multitud había despedido a un empleado por supuestamente compartiendo capturas de pantalla de sistemas internos con el grupo de hackers (Crowdstrike dijo que sus sistemas nunca se vieron comprometidos y que ha entregado el asunto a las agencias policiales).

El servidor de Telegram de Scattered LAPSUS$ Hunters ha estado intentando reclutar información privilegiada en grandes empresas.

Los miembros de SLSH han utilizado tradicionalmente cifradores de otras bandas de ransomware en ataques, incluido malware de programas afiliados de ransomware como ALPHV/BlackCat, Qilin, RansomHub y DragonForce. Pero la semana pasada, SLSH anunció en su canal Telegram el lanzamiento de su propia operación de ransomware como servicio llamado brillantesp1d3r.

El individuo responsable de lanzar la oferta de ransomware ShinySp1d3r es un miembro principal de SLSH que se conoce con el nombre de «Rey» y que actualmente es uno de los tres administradores del canal SLSH Telegram. Anteriormente, Rey era un administrador del sitio web de filtración de datos para gato infernalun grupo de ransomware que surgió a finales de 2024 y estuvo involucrado en ataques a empresas como Electricidad Schneider, Telefónicay Naranja Rumania.

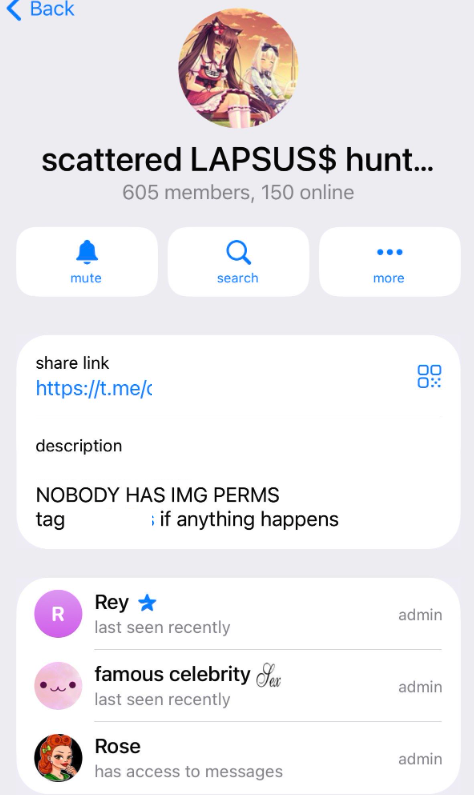

Una captura de pantalla reciente, ligeramente redactada, de la descripción del canal Scattered LAPSUS$ Hunters Telegram, que muestra a Rey como uno de los tres administradores.

También en 2024, Rey asumiría como administrador del encarnación más reciente de BreachForumsun foro sobre cibercrimen en inglés cuyos nombres de dominio han sido confiscados en múltiples ocasiones por el FBI y/o autoridades internacionales. En abril de 2025, Rey publicado en Twitter/X sobre otra incautación de BreachForums por parte del FBI.

El 5 de octubre de 2025, el FBI anunciado una vez más se había apoderado de los dominios asociados con BreachForums, que describió como un importante mercado criminal utilizado por ShinyHunters y otros para traficar con datos robados y facilitar la extorsión.

«Esta eliminación elimina el acceso a un centro clave utilizado por estos actores para monetizar las intrusiones, reclutar colaboradores y atacar a víctimas en múltiples sectores», dijo el FBI.

Increíblemente, Rey cometería una serie de errores críticos de seguridad operativa el año pasado que proporcionaron múltiples vías para determinar y confirmar su identidad y ubicación en la vida real. Continúe leyendo para saber cómo se desarrolló todo para Rey.

¿QUIÉN ES REY?

Según la firma de ciberinteligencia Intel 471Rey era un usuario activo en varios IncumplimientoForos reencarnaciones en los últimos dos años, y fue autor de más de 200 publicaciones entre febrero de 2024 y julio de 2025. Intel 471 dice que Rey usó anteriormente el identificador «Hikki-Chan” en BreachForums, donde su primera publicación compartió datos supuestamente robados del Centros para el Control y la Prevención de Enfermedades de EE. UU. (CENTROS PARA EL CONTROL Y LA PREVENCIÓN DE ENFERMEDADES).

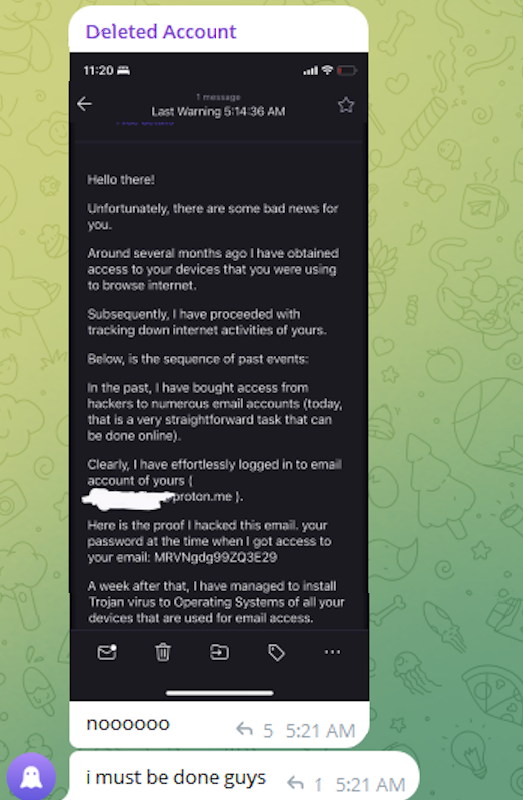

En esa publicación de febrero de 2024 sobre los CDC, Hikki-Chan dice que se les puede contactar con el nombre de usuario de Telegram. @mugdemuñeca. En mayo de 2024, @wristmug publicó en un chat grupal de Telegram llamado “Pantifan” una copia de un correo electrónico de extorsión que dijeron haber recibido y que incluía su dirección de correo electrónico y contraseña.

El mensaje que @wristmug cortó y pegó parece haber sido parte de un estafa automatizada por correo electrónico que afirma que fue enviado por un hacker que comprometió su computadora y usó su cámara web para grabar un video suyo mientras miraba pornografía. Estas misivas amenazan con divulgar el vídeo a todos sus contactos a menos que pague un rescate en Bitcoin y, por lo general, hacen referencia a una contraseña real que el destinatario ha utilizado anteriormente.

“Noooooo”, escribió la cuenta @wristmug con fingido horror después de publicar una captura de pantalla del mensaje de estafa. «Debo terminar, muchachos».

Un mensaje publicado en Telegram por Rey/@wristmug.

Al publicar su captura de pantalla, @wristmug eliminó la parte del nombre de usuario de la dirección de correo electrónico a la que se hace referencia en el cuerpo del mensaje fraudulento. Sin embargo, no redactaron su contraseña utilizada anteriormente y dejaron la parte del dominio de su dirección de correo electrónico (@proton.me) visible en la captura de pantalla.

O5TDEV

Buscando la contraseña bastante única de 15 caracteres de @wristmug en el servicio de seguimiento de infracciones Nube espía descubre que se sabe que ha sido utilizado por una sola dirección de correo electrónico: cibero5tdev@proton.me. Según Spycloud, esas credenciales quedaron expuestas al menos dos veces a principios de 2024 cuando el dispositivo de este usuario fue infectado con un troyano ladrón de información que desvió todos sus nombres de usuario, contraseñas y cookies de autenticación almacenados (un hallazgo que fue inicialmente revelado en marzo de 2025 por la firma de ciberinteligencia KELA).

Intel 471 muestra que la dirección de correo electrónico cybero5tdev@proton.me pertenecía a un miembro de BreachForums que usaba el nombre de usuario o5tdev. Al buscar este apodo en Google, aparecen al menos dos archivos de desfiguración de sitios web que muestran que un usuario llamado o5tdev estuvo involucrado anteriormente en desfigurar sitios con mensajes pro palestinos. La siguiente captura de pantalla, por ejemplo, muestra que 05tdev era parte de un grupo llamado Equipo Cyb3r Drag0nz.

Páginas de desfiguración de Rey/o5tdev. Imagen: archive.org.

Un informe de 2023 de centinelauno describió a Cyb3r Drag0nz Team como un grupo hacktivista con un historial de lanzamiento de ataques DDoS y desfiguraciones cibernéticas, además de participar en actividades de filtración de datos.

«El equipo Cyb3r Drag0nz afirma haber filtrado datos sobre más de un millón de ciudadanos israelíes repartidos en múltiples filtraciones», SentinelOne reportado. «Hasta la fecha, el grupo ha publicado múltiples archivos .RAR de supuesta información personal sobre ciudadanos de todo Israel».

La firma de ciberinteligencia Punto de inflamabilidad descubre que el usuario de Telegram @05tdev estuvo activo en 2023 y principios de 2024, publicando en árabe en canales antiisraelíes como “Ghost of Palestina” (divulgación completa: Flashpoint es actualmente un anunciante en este blog).

‘SOY UN GINTY’

Flashpoint muestra que la cuenta de Telegram de Rey (ID7047194296) estaba particularmente activa en un canal centrado en el cibercrimen llamado Jacuzzidonde este usuario compartió varios datos personales, incluido que su padre era piloto de aerolínea. Rey afirmó en 2024 tener 15 años y tener conexiones familiares con Irlanda.

Específicamente, Rey mencionó en varios chats de Telegram que tenía ascendencia irlandesa, incluso publicó un gráfico que muestra la prevalencia del apellido “Ginty.”

Rey, en Telegram afirma tener asociación con el apellido «Ginty». Imagen: Punto de inflamación.

Spycloud indexó cientos de credenciales robadas de cybero5dev@proton.me, y esos detalles indican que la computadora de Rey es un dispositivo compartido de Microsoft Windows ubicado en Amman, Jordania. Los datos de credenciales robados de Rey a principios de 2024 muestran que hay varios usuarios de la PC infectada, pero todos comparten el mismo apellido de Khader y una dirección en Amman, Jordania.

Los datos de “autocompletar” extraídos de la PC familiar de Rey contienen una entrada para un hombre de 46 años Zaid Khader eso dice que el apellido de soltera de su madre era Ginty. Los datos del ladrón de información también muestran que Zaid Khader accedía con frecuencia a sitios web internos de empleados de Aerolíneas Reales Jordanas.

CONOCE A SAIF

Los datos del infostealer dejan claro que el nombre completo de Rey es Saif Al-Din Khader. Al no poder contactar directamente con Saif, KrebsOnSecurity envió un correo electrónico a su padre Zaid. El mensaje invitaba al padre a responder por correo electrónico, teléfono o Signal, explicando que su hijo parecía estar profundamente involucrado en una grave conspiración de cibercrimen.

Menos de dos horas después, recibí un mensaje de Signal de Saif, quien decía que su padre sospechaba que el correo electrónico era una estafa y se lo había reenviado.

“Vi tu correo electrónico, desafortunadamente no creo que mi papá respondiera a esto porque creen que es un ‘correo electrónico fraudulento’”, dijo Saif, quien me dijo que cumplirá 16 años el próximo mes. «Así que decidí hablar contigo directamente».

Saif explicó que ya había tenido noticias de funcionarios encargados de hacer cumplir la ley europeos y había estado tratando de liberarse de SLSH. Cuando se le preguntó por qué estaba involucrado en el lanzamiento de la nueva oferta de ransomware como servicio ShinySp1d3r de SLSH, Saif dijo que no podía abandonar el grupo de repente.

«Bueno, no puedo simplemente sumergirme así, estoy tratando de limpiar todo con lo que estoy asociado y seguir adelante», dijo.

El antiguo sitio de ransomware Hellcat. Imagen: Kelacyber.com

También compartió que ShinySp1d3r es solo una repetición del ransomware Hellcat, excepto que se modifica con herramientas de inteligencia artificial. «Básicamente, di el código fuente del ransomware Hellcat».

Saif afirma que recientemente contactó por su cuenta a la cuenta de Telegram para Operación Fin del Juego, el nombre en clave de una operación policial en curso dirigido a servicios de ciberdelincuencia, proveedores y sus clientes.

«Ya estoy cooperando con las autoridades», dijo Saif. «De hecho, he estado hablando con ellos al menos desde junio. Les he contado casi todo. Realmente no he hecho nada como irrumpir en una empresa o extorsionar desde septiembre».

Saif sugirió que una historia sobre él en este momento podría poner en peligro cualquier cooperación adicional que pueda brindar. También dijo que no estaba seguro de si las autoridades estadounidenses o europeas habían estado en contacto con el gobierno jordano sobre su participación con el grupo de hackers.

«Una historia generaría mucho calor no deseado y haría las cosas muy difíciles si voy a cooperar», dijo Saif. «No estoy seguro de qué va a pasar. Dijeron que están en contacto con varios países con respecto a mi solicitud, pero ha pasado una semana entera y no recibí actualizaciones de ellos».

Saif compartió una captura de pantalla que indicaba que se había puesto en contacto con las autoridades de Europol a finales del mes pasado. Pero no pudo nombrar a ningún funcionario encargado de hacer cumplir la ley que, según dijo, estaba respondiendo a sus consultas, y KrebsOnSecurity no pudo verificar sus afirmaciones.

“Realmente no me importa, sólo quiero dejar todo esto incluso si va a ser encarcelado o lo que sea que digan”, dijo Saif.

Resumen del Informe sobre el Grupo Cibercriminal "Cazadores Dispersos de LAPSUS$"

Un grupo de cibercriminales llamado "Cazadores dispersos de LAPSUS$" (SLSH) ha capturado la atención desde comienzos de 2025 por su actividad de extorsión a gran escala y robos de datos de empresas prominentes. Este grupo es una fusión de tres grupos de hackers: Araña Dispersa, LAPSUS$ y Cazadores Brillantes. La comunidad cibercriminal, principalmente de habla inglesa, opera a través de plataformas como Telegram y Discord, donde comparten información y estrategias.

Actividades Recientes del Grupo

En mayo de 2025, SLSH inició una campaña de ingeniería social que involucró phishing de voz, engañando a personas dentro de organizaciones para que conectaran aplicaciones maliciosas a sus portales, como el de Salesforce. Posteriormente, el grupo amenazó con filtrar datos de varias empresas conocidas, incluidas Toyota y Disney, a menos que se pagara un rescate.

Recientemente, SLSH ha comenzado a reclutar empleados de grandes empresas para que compartan acceso interno a cambio de una parte del rescate. Esta táctica es parte de un esfuerzo más amplio para obtener acceso privilegiado a redes corporativas. Se informó que Crowdstrike, una firma de ciberseguridad, despidió a un empleado por supuestamente filtrar información al grupo.

Desarrollo de Actividades de Ransomware

Además de sus tácticas de extorsión, SLSH ha revelado su propia forma de ransomware como servicio llamado "brillantesp1d3r," bajo la dirección de un individuo conocido como "Rey". Este individuo, que ha sido identificado como uno de los administradores del canal de Telegram, ha tenido una historia de administración en foros de cibercrimen reconocidos.

Errores de Seguridad y Exposición de Identidad

El grupo SLSH, y particularmente su líder "Rey," ha cometido numerosos errores de seguridad que han llevado a la exposición de su identidad. Rey, cuya identidad real es Saif Al-Din Khader, es un joven de 15 años proveniente de Jordania. Su implicación en el cibercrimen ha facilitado que las autoridades obtengan información sobre él.

Rey participó en varias comunidades en línea y utilizó múltiples nombres de usuario. A través de un análisis de su actividad, se descubrió que estaba vinculado a cuentas y correos electrónicos expuestos en filtraciones previas. Esto ha permitido a investigadores y autoridades seguir sus rastros.

Contacto Directo con Saif

Luego de un intento de contactar a su padre, Saif se comunicó directamente con KrebsOnSecurity, confirmando su identidad y admitiendo su involucramiento en el grupo, así como sus esfuerzos por distanciarse del mismo. Saif expresó que había estado cooperando con las autoridades europeas y que estaba en proceso de desvincularse de las actividades del grupo.

Reveló que el software malicioso desarrollado, ShinySp1d3r, era una revisión de un ransomware anterior, y que había tenido contacto con las fuerzas del orden sobre su situación. Además, reconoció que su cooperación podría ser comprometida por la cobertura mediática de su historia.

Conclusiones

El surgimiento de SLSH y su líder Rey/Saif representa un inquietante ejemplo del crecimiento del cibercrimen, donde individuos jóvenes se ven envueltos en actividades delictivas de alto perfil. Mientras que algunos intentan colaborar con las fuerzas del orden para mitigar las consecuencias de sus acciones, el desafío de prevenir y combatir tales organizaciones sigue siendo significativo. La situación resalta la importancia de la ciberseguridad y la vigilancia necesaria para proteger a las corporaciones de estos grupos cada vez más sofisticados y audaces.